Sisältö

- Kuinka suunnittelen tietoturvajärjestelmääni?

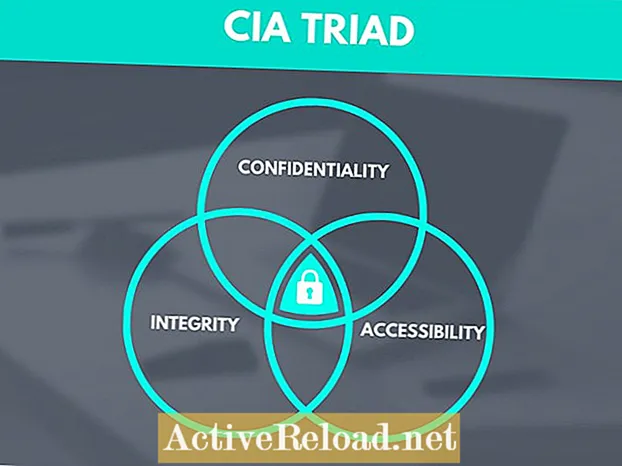

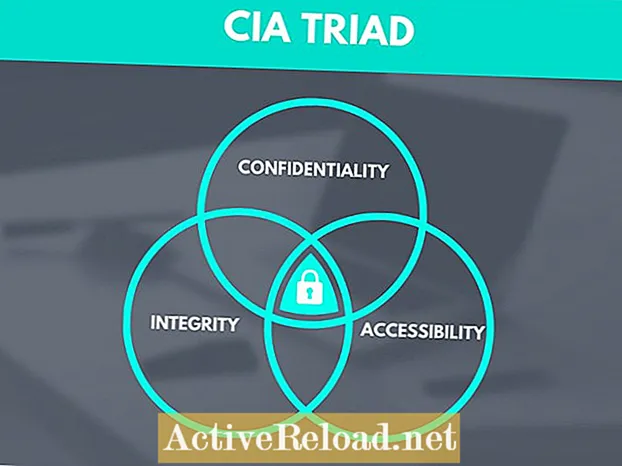

- Mikä on CIA-kolmikko?

- CIA: n kolmikko hajosi

- Luottamuksellisuus

- Rehellisyys

- Saatavuus

- Kuinka CIA: n kolmikko voi auttaa sinua?

- 1. Luottamuksellisuus ja tietosi

- 2. Käyttäytymismuutokset tietojen eheyden kannalta

- Kuinka hakkerit pääsevät tietoihisi salasanallasi

- salasanan vahvuus

- 3. Tekniset ja fyysiset esteettömyysratkaisut

- Hallinnollinen

- Tekninen

- Fyysinen

- Tietoturva on elämäntavan valinta

Erin opiskelee kyberturvallisuutta. Hän ajattelee laajasti tekniikkaan liittyviä aiheita ja miten ne vaikuttavat jokapäiväiseen elämäämme.

Henkilökohtaiset tietomme ovat avain omaisuuteemme. Kuinka voit pitää tietosi yksityisinä päivittäin? Vaikka Internet tarjoaa monia vinkkejä tietojesi turvaamiseksi, on myös hyödyllistä, että sinulla on kehys ymmärtämään, miksi näiden suositusten toteuttaminen on hyödyllistä. Inc.comin Brian Scudamore suosittelee elämäsi ajamista yrityksen tavoin, koska "... kun alat tarkastella elämäsi jokaista osa-aluetta erillisenä järjestelmänä, on helpompaa tunnistaa, käsitellä ja virtaviivaistaa tulevaisuutta varten" (Scudamore, 2018) . Käytä tätä tietoturvallesi ja - sinulla on infrastruktuuri, johon on vaikea päästä.

Kuinka suunnittelen tietoturvajärjestelmääni?

Kun yritykset suunnittelevat tietoturvajärjestelmiä, ne noudattavat kolmiosaista kehystä, joka tunnetaan nimellä CIA-kolmikko. Suosittelen, että teet saman.

Mikä on CIA-kolmikko?

CIA: n kolmikko jakautuu seuraavasti:

- Luottamuksellisuus

- Rehellisyys

- Saatavuus

Triadin tarkoitus on yksinkertainen; kolme pääperiaatetta ovat hyväksyttävien käyttöpolitiikkojen ja muiden tietoturvajärjestelmiin sovellettavien käytäntöjen selkäranka.

CIA: n kolmikko hajosi

Kannustan ihmisiä omaksumaan CIA: n kolmikon mentaliteettina jokapäiväisessä elämässään.

Luottamuksellisuus

Merriam-Webster määrittelee luottamuksellisuuden "yksityiseksi tai salaiseksi". Luottamuksellisuuden tietotekniikkaympäristössä on oltava riittävän vahva asiakkaiden ja työntekijöiden tietojen yksityisyyden säilyttämiseksi. Tietosuojalakien, kuten HIPPA (Health Insurance Portability and Accountability Act of 1996) ja GLBA (Gramm-Leach-Billey Act), mukaan asiakkaiden ja työntekijöiden tietojen on pysyttävä luottamuksellisina.

Rehellisyys

Eheyden tavoitteena on varmistaa, että tietoja ei siepata tai käsitellä varastoinnissa, kuljetuksessa tai käytön jälkeen ja käytön aikana. Organisaation sisällä olevat tiedot, erityisesti henkilökohtaiset tiedot, on pidettävä poissa tekijöistä ja henkilöistä, jotka voivat muuttaa tai käyttää tietoja muista syistä kuin sen käyttötarkoitukseen.

Saatavuus

Saatavuus määrää tietojen ja palvelujen turvallisen saatavuuden. Kriittisiä tietoja sisältävien järjestelmien ja suojausmenetelmien ylläpito, nimittäin päivittämällä käyttöjärjestelmät ja ottamalla käyttöön sopivimmat suojausmenetelmät, on ratkaisevan tärkeää kaikille yrityksille. Esimerkiksi vuoden 2017 Sundance-elokuvajuhlille tehty DDoS-palvelu (jaettu palvelunestohyökkäys) teki kaikki verkot ja siten lipputulot pois käytöstä. Tämä on esimerkki epäonnistuneesta saatavuudesta. Saatavuus ylläpidetään kolmen tyyppisillä säätimillä:

- Hallinnollinen Ohjaimet määrittävät kenellä on pääsy ja kuinka paljon tietoa heillä on pääsy.

- Tekninen Ohjaimet ovat asioita, kuten DMZ: t (demilitarisoidut alueet), palomuurit, salaus ja salasanakäytännöt, jotka estävät luvattomia henkilöitä pääsemästä mainittuihin tietoihin.

- Fyysinen yksityisten tietojen käyttö voi johtaa tietojen vaarantumiseen.

Kuinka CIA: n kolmikko voi auttaa sinua?

Onko työnantaja koskaan pyytänyt sinua jakamaan pankkitilitietosi ja reititysnumerosi, jotta voit saada suoran talletuksen? Oletko koskaan varastanut luottokorttitietoja menettämättä lompakkoasi? Onko tuttava koskaan kysynyt sinulta henkilökohtaista kysymystä, joka voi jälkikäteen saada hänet tietämään sinusta asioita, jotka voivat vaarantaa omaisuutesi? Luottamuksellisuuden, eheyden ja saatavuuden tavoitteet ja ideat voivat auttaa. Menen yli:

- Luottamuksellisuus ja tietosi

- Käyttäytymismuutokset tietojen eheyden kannalta

- Tekniset ja fyysiset esteettömyysratkaisut

1. Luottamuksellisuus ja tietosi

Ihmiset vaarantavat henkilökohtaiset tietonsa päivittäin, mukaan lukien:

- Luottokortit

- pankkitili

- Sosiaaliturvatunnus

- Salasanat pankkitileille ja varoille

Yksi ja (tai kaikki) näistä on avain pääsyyn sinulle kuuluviin tuotteisiin, olipa kyse sitten luottopisteestäsi tai rahastasi. Luottamuksellisuus on taidetta minimoida tietojesi altistuminen ulkopuolisille. Vaikka hyvät eheys- ja esteettömyyskäytännöt (alla) lisäävät suuresti kykyäsi pitää tietosi luottamuksellisina, luottamuksellisuuden parantamiseksi on olemassa muutama sovellettava ajattelutapa.

- Pidä tukiasemat salassa. Jos pystyt fyysisesti käyttämään tietojasi, niin myös joku muu. Mikä tahansa turvamekanismi, jonka olet käyttänyt tietojesi suojaamiseen, on käytettävissä, joten pidä hiljainen ja turvallinen, miten ja missä pidät kyseisiä tietoja.

- Älä sabotoi itseään luottamalla vääriin ihmisiin. Valitettava totuus on, että et voi luottaa kaikkiin. Mieti muiden ihmisten laitteiden käyttöä ennen tilien käyttöä ja harkitse, missä säilytät tärkeitä asiakirjoja, kuten sosiaaliturvakorttiasi.

- Ole tietoinen vaihtoehdoistasi. Usko tutkia itse löytääksesi ratkaisuja tietojen tallentamiseen.

2. Käyttäytymismuutokset tietojen eheyden kannalta

Muutama yksinkertainen käyttäytymismuutos voi vähentää todennäköisyyttä vaarantaa tietosi eheys, nimittäin:

- Vältä julkista WiFi-yhteyttä,

- ja käytä salasanan muotoilua.

Vaikka monet tilit tarjoavat kaksivaiheisen todennuksen ja hieman tiukat salasanavaatimukset, monet ihmiset eivät ymmärrä, kuinka kriittinen pitkä salasana on tiliesi suojaamiseen.

Kuinka hakkerit pääsevät tietoihisi salasanallasi

Salasanat voidaan murtaa käyttämällä sateenkaaripöytiä. Sateenkaaritaulukko on joukko hajautusarvoja, jotka on sovitettu yksinkertaisista salasanoista käännettyihin hajautuksiin. Kun salasana kirjoitetaan ja lähetetään verkkosivustolle pääsyn saamiseksi, itse salasana lähetetään hashina, ei pelkkänä tekstinä. Rainbow-taulukoiden avulla hakkerit voivat viitata hashiin hashtitaulukon kanssa salauksen salauksen purkamiseksi. Mitä pidempi ja monipuolisempi salasanasi on, sitä vaikeampi on murtaa.

Sateenkaaripöydät ovat yksi monista syistä, miksi ihmisten ei pitäisi käyttää salasanasuojattuja henkilöllisyystietoja julkisten WiFi-verkkojen kautta.

Seuraavat hyvät nyrkkisäännöt henkilökohtaisen salasanasi käytännössä ovat seuraavat:

- Älä koskaan käytä samaa salasanaa useissa järjestelmissä

- Salasanat eivät saa koskaan sisältää sanoja, slangia tai lyhenteitä

- Määritä tilisi lukitsemaan sinut tietyn määrän epäonnistuneita salasanan syöttöyrityksiä

- Käytä erilaisia merkityyppejä (isot, pienet, numerot, symbolit)

- Tee salasanastasi pitkä (yli 8 merkkiä pitkä)

- Vaihda salasanasi hajotuksen jälkeen, jos jaoit tietokoneen jonkun kanssa

salasanan vahvuus

3. Tekniset ja fyysiset esteettömyysratkaisut

Kuten edellä mainittiin, CIA-triadin esteettömyys voidaan jakaa kolmeen pääosaan: hallinnollinen, tekninen ja fyysinen.

Hallinnollinen

Paras tapa pitää tietosi yksityisinä on käyttää arvoesineitä vain yksityisen, luotettavan WiFi-verkon turvallisuuden vuoksi. mieluiten omasi. On kriittistä pakottaa henkilökohtainen WiFi-verkkoisi samalla tiukalla salasanakäytännöllä kuin muillakin tileillä. Vaihda verkon nimi, jotta hakkerit eivät voi käyttää verkon oletusnimeä salauksen rikkomiseen.

Jotkut mahdolliset uhat online-omaisuudellesi, kun niitä käytetään oman kodin yksityisyydestä, ovat vartijoita. Wardriving, joka tunnetaan myös nimellä liityntäpistekartoitus, on paikallisverkon (tai lähiverkon) langattomien tukiasemien kartoitus ja niiden käyttäminen salaa ja satunnaisesti alhaisella tavalla. Vahva salasana vähentää kutsumattomien osapuolten pääsyn todennäköisyyttä yllä olevien ehdotusten mukaisesti.

Tekninen

Ensinnäkin tärkein asia, jonka voit tehdä, on ottaa käyttöön langaton WPA2-salaus.

Lisäksi, jos olet huolissasi, koet seurannan valvojilta tai jos et yksinkertaisesti ole kiinnostunut siitä, että Internet-palveluntarjoajasi tietää, mitä olet tekemässä, kannattaa asentaa VPN. Tässä on muutama upea artikkeli VPN-palveluista:

VPN-etäkäytön määrittäminen pfSense- ja OpenVPN-sovellusten avulla

VPN: t parhaalla mahdollisella tavalla yksityisyytesi suojaamiseksi

Fyysinen

Tietyt henkilökohtaisia tietoja sisältävät asiakirjat ovat tärkeitä säilyttää. Esimerkiksi palkkatukea käytetään usein tulojen todentamiseen hakiessaan lainoja, huoneistoja tai muita asioita, jotka vaativat varojen haltijan arvioimaan taloudellisen tilanteen. Pidä nämä ja muun muassa sosiaaliturvakortit, veroilmoitukset, syntymätodistukset ja jopa ylimääräinen käteinen lukittuna tulenkestävään laatikkoon. Muut kohteet, kuten tiliotteet tai kuitit, laskut tai muut henkilötietoja sisältävät asiakirjat, on silputtu.

Tietoturva on elämäntavan valinta

Muutama kuukausi sitten olin Starbucks-ruokakaupassa Lounais-Yhdysvalloissa ja barista toimi epäilyttävällä tavalla. Aluksi otin hänen hankalan ystävällisyytensä hermojen suhteen; hän ei onnistunut soittamaan minua latteeni vuoksi ja veloitti minut vain maidon ulkopuolisesta maidonkorvauksesta (0,79 dollaria). Varoitin häntä hänen virheestään, ja hän vastasi häpeällisesti "anteeksi" ja korjasin asian.

Myöhemmin samana päivänä pankkini ilmoitti minulle, että he olivat estäneet Pohjois-Carolinan Best Buy -maksun 1300 dollaria. Minulla oli edelleen luottokorttini, ja minulla on lompakko, jossa on RFID (radiotaajuustunnistus) -tekniikkaa estävä tekniikka, joten poisti fyysiset varkaudet ja (todennäköisesti) RFID-kuorinnan mahdollisina hyökkäyksinä. Tämä vasen kortti kloonattiin EMV-sirulukijan kautta (mitä käytin maksamaan latteesta Starbucksissa) todennäköisenä menetelmänä korttitietojeni varastamiseen. Takautuvasti sillä oli järkeä, koska barista (tekijä / kortin kopiokone) yritti laskuttaa minua, mikä olisi jättänyt tililleni enemmän likvidejä luottoja.

Todellisuudessa et voi ennakoida kaikkia tilanteita, joissa henkilöllisyytesi saattaa vaarantua. Parasta mitä voit tehdä, on ymmärtää haavoittuvuutesi ja käyttää niin monta taktiikkaa kuin yllä tietojen suojaamiseksi. Pysy turvassa siellä!